Aucune équation n'est simple en 2026 : la communication par l'objet, autrefois terrain de jeu du plastique bon…

Actu

Test de rapidite clavier : comparez votre vitesse à la moyenne française

42 mots chaque minute. Ce n'est pas une promesse marketing, c'est la moyenne française, froide et nue, mesurée sur des millions de frappes. Les plateformes spécialisées le confirment : notre vitesse de…

Webmail Nantes : les erreurs à éviter lors de votre première connexion

Le système ferme la porte à toute tentative d'accès multiple depuis un même appareil au moment…

Première connexion ENT e mrs : les étapes indispensables à suivre

L'accès à la plateforme ENT e mrs ne s'effectue jamais sans une première authentification, condition préalable…

Télétravail : des raccourcis pour imprimer qui simplifient vraiment vos journées

Le télétravail n'a pas tout bouleversé, mais il a fait de l'impression un casse-tête inattendu pour…

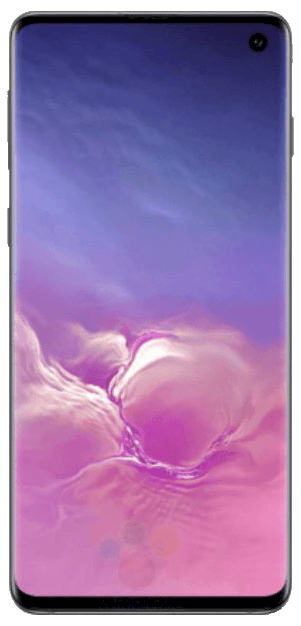

Tendances de conception de smartphones façonnant les appareils modernes

La conception des smartphones en 2026 met en évidence la manière dont…

Comment choisir son Minecraft Pokémon Mod sans se tromper ?

Des mods Pokémon pour Minecraft qui circulent toujours alors qu'ils ne sont…

Rabbit Finder : un outil pratique pour suivre vos biens au quotidien

Perdre ses clés ou son portefeuille peut transformer une journée ordinaire en…

Install py-pip en entreprise : sécuriser et standardiser vos environnements

Aucune politique de sécurité ne tolère l'installation anarchique de paquets logiciels, même pour les modules Python…

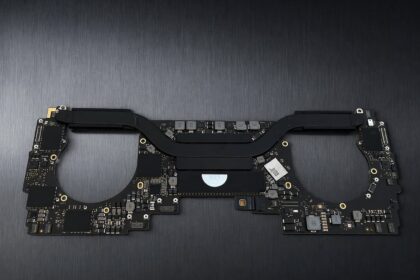

Comprendre le rôle de la carte mère dans un Mac et savoir quand la remplacer

Comprendre le rôle de la carte mère dans un Mac et savoir quand la remplacer Dans…

Intégration des services numériques avec Zimbra Univ Angers

L'Université d'Angers a franchi une étape significative en intégrant les services numériques avec Zimbra. Cette plateforme…

Webmail Nancy-Metz : Guide d’accès à la messagerie académique

Pour les enseignants et le personnel administratif de l'académie de Nancy-Metz, l'accès à la messagerie académique est essentiel pour la communication quotidienne et la gestion des informations. Cette messagerie permet de recevoir…

Roblox on Nintendo Switch en famille : règles, temps d’écran, contrôle parental

Un jeu téléchargé sur la Nintendo Switch, comme Roblox, ne se plie pas d'emblée aux règles du contrôle parental activé auparavant. Les paramètres restent partiellement inaccessibles depuis la console, forçant les parents…

Specrem : tutoriel pour surveiller et contrôler vos postes à distance

Certains réseaux ferment la porte sans crier gare : impossible d'atteindre un poste distant, à moins…

Les secrets insoupçonnés du 0611060020 révélés

Perdu au milieu des pages blanches des annuaires téléphoniques, le 0611060020 a longtemps été un numéro…

Adresse Gmail jetable pour réseaux sociaux : évitez les fuites de données

Certains réseaux sociaux gardent en mémoire des adresses e-mail, même après la suppression d'un compte. Des…

Pourquoi Nextlevel est le meilleur endroit pour acheter votre prochain site ?

Si vous cherchez à acheter un nouveau site web pour votre entreprise…

Comment Rankerfox améliore-t-il votre stratégie de référencement naturel ?

Dans un univers numérique saturé, se démarquer sur les moteurs de recherche…

La GSC ou la console de recherche de Google

La console de recherche Google (en abrégé : GSC, anciennement Google Webmaster…

Comment créer un Python site scraper fiable sans se faire bloquer ?

Un site peut bloquer un scraper Python pour un simple entête manquant ou un intervalle de…

Accéder aux pages enregistrées par Google : astuce pratique !

Le moteur de recherche Google ou Google chrome a de très nombreux avantages qui lui ont…

Webmel Créteil oublié : que faire en cas de mot de passe perdu ou bloqué ?

Un identifiant valide ne suffit pas toujours pour accéder à la messagerie de l'Académie de Créteil.…

Création site internet agence limitless.com pour PME ambitieuses

12% des PME françaises décrochent un chiffre d'affaires à deux chiffres grâce à leur site internet. Les autres stagnent, investissant parfois à perte dans des solutions numériques standardisées, loin de leurs ambitions…

Tous nos articles

Roblox on Nintendo Switch en famille : règles, temps d’écran, contrôle parental

Un jeu téléchargé sur la Nintendo Switch, comme Roblox, ne se plie…

Tendances de conception de smartphones façonnant les appareils modernes

La conception des smartphones en 2026 met en évidence la manière dont…

Test de rapidite clavier : comparez votre vitesse à la moyenne française

42 mots chaque minute. Ce n'est pas une promesse marketing, c'est la…

Webmail Nantes : les erreurs à éviter lors de votre première connexion

Le système ferme la porte à toute tentative d'accès multiple depuis un…

Comment choisir son Minecraft Pokémon Mod sans se tromper ?

Des mods Pokémon pour Minecraft qui circulent toujours alors qu'ils ne sont…

Comprendre le rôle de la carte mère dans un Mac et savoir quand la remplacer

Comprendre le rôle de la carte mère dans un Mac et savoir…

Comment créer un Python site scraper fiable sans se faire bloquer ?

Un site peut bloquer un scraper Python pour un simple entête manquant…

Rabbit Finder : un outil pratique pour suivre vos biens au quotidien

Perdre ses clés ou son portefeuille peut transformer une journée ordinaire en…

Specrem : tutoriel pour surveiller et contrôler vos postes à distance

Certains réseaux ferment la porte sans crier gare : impossible d'atteindre un…

Kohi Click Tester : dépassez vos limites en quelques étapes simples

Atteindre plus de 10 clics par seconde n'implique pas forcément des années…

Première connexion ENT e mrs : les étapes indispensables à suivre

L'accès à la plateforme ENT e mrs ne s'effectue jamais sans une…

Intégration des services numériques avec Zimbra Univ Angers

L'Université d'Angers a franchi une étape significative en intégrant les services numériques…

Les derniers articles

Objets publicitaires : comment faire les bons choix en 2026

Aucune équation n'est simple en 2026 : la communication par l'objet, autrefois…

Install py-pip en entreprise : sécuriser et standardiser vos environnements

Aucune politique de sécurité ne tolère l'installation anarchique de paquets logiciels, même…